发布日期:2024-11-16 浏览次数:

随着企业数据和工作负载不断迁移到云中,保护敏感数据安全的需求不断增长。在最近的 IDC 数据威胁报告研究中,50% 的公司数据存储在云中,其中 48% 的数据被视为敏感数据。SAP 在大型企业社区中占有重要地位,在云迁移讨论中占有重要地位——无论是信任 SAP 应用程序的客户数量,还是他们使用的敏感数据类型。

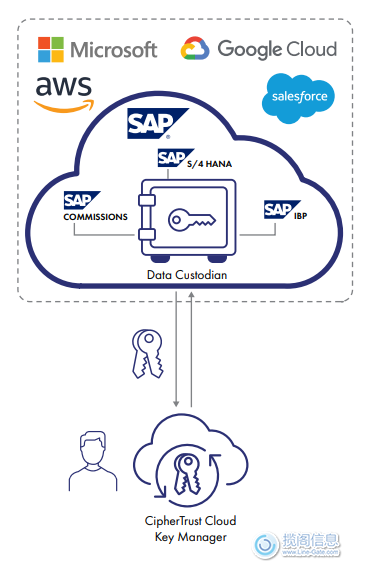

虽然云服务提供商 (CSP) 提供加密和其他数据保护方案来支持云迁移工作,但最佳实践、法规和政府政策越来越要求在数据保护方面拥有一定程度的主权。最终,组织必须将其密钥的控制权与他们保护的数据分开。CSP 通过各种自带密钥 (BYOK) 设计架构来满足这些客户要求,这些架构使拥有工作负载的公司能够控制其加密密钥和工作负载。将数据与加密密钥分离为他们提供了所需的主权,以确保他们的数据可以安全地保留在特定地理范围内,并且即使未经授权的用户访问,他们在云中的敏感数据也是无用的。

除此之外,多云部署的灵活性和优势也增加了在企业工作负载中管理加密密钥的复杂性。管理企业内部保存的 BYOK 密钥和 CSP 环境中保存的云原生密钥的生命周期既复杂又耗时。云加密密钥孤岛会对 IT 效率产生负面影响,并使建立法规遵从性所需的报告复杂化。

总的来说,这些挑战可能会给客户将 SAP 投资转移到云环境中带来严重障碍。幸运的是,SAP 和 Thales 正在共同努力为我们的客户解决这些挑战。

Thales 和 SAP 现在为 SAP 应用程序提供外部、多云密钥生命周期管理。通过 SAP 的数据托管和 Thales 的 CipherTrust 云密钥管理器之间的集成,组织可以从与其他云加密实施相同的平台无缝管理 SAP 应用程序的加密密钥生命周期。除了密钥管理之外,SAP 数据托管还提供集成的可见性和安全性功能,以保护基于云的 SAP 数据。通过添加 CipherTrust Cloud Key Manager(CCKM/云密钥管理器),受到严格监管的客户可以在专用硬件设备中外部植根他们的加密密钥,或者生成自己的加密密钥供他们的 SAP 应用程序使用。

使用基于 HSM 的熵生成加密密钥并将其带入您的 SAP 应用程序

通过跨多个云环境的集中密钥生命周期管理提高 IT 效率

通过加密和密钥管理遵守最严格的数据保护和主权要求

通过详细的审计日志和预打包报告简化合规性报告

通过利用 CipherTrust Manager 或 Thales Luna HSM,根密钥可达到 FIPS 140-2 Level 3 级别安全性

无论他们选择利用 SAP 的本机安全功能还是将自己的密钥带入加密对话,CipherTrust Cloud Key Manager 都可以简化持续管理并减轻证明法规遵从性的负担。SAP 和 Thales 携手通过直观的“单一透明窗口”通过加密密钥控制和密钥生命周期管理轻松展示数据主权。

揽阁信息 · 值得您信赖的信息安全顾问!