您当前的位置: 站内搜索——关键词:实施

-

2023-05-30在安全性、隐私和云工作负载保护要求不断提高的推动下,组织正在加速制定数据加密计划。然而,有几种不同的数据加密方法,企业在根据需要选择合适的工具和架构之前必须考虑几个因素。在本文中,我们将探讨企业在实施数据加密时应牢记的一些关键注意事项。支持合规性法规强大的数据保护平台必须使组织能够遵守相关法规和标准,例如 GDPR、CCPA、HIPAA 和 PCI-DSS。这包括实施适当的数据保护措施并确保加密策

-

2023-04-03在处理网络安全和组织安全时,为每一种可能发生的情况做好准备至关重要。其中最重要的形式之一是代码签名,尤其是对于创建和分发软件给客户的组织。从本质上讲,代码签名是一个相对简单的过程。软件发行商或分销商想要创建代码发送给客户使用,但首先他们必须确保代码可以被用户信任。这就是代码签名的用武之地。首先,使用称为证书签名请求的东西从受信任的(通常是外部的)公钥基础设施 (PKI)生成密钥对。证书签名请求或

-

作为值得信赖的技术合作伙伴,Thales(泰雷兹)提供创新的数据保护,使客户能够更好地控制其敏感数据。随着对跨公共云的数字主权和数据控制的要求不断提高,Thales和谷歌云在提供高级平台集成方面有着悠久的历史,可帮助客户满足不断增长的监管要求并减轻网络威胁环境中不断变化的风险。谷歌云在云安全生态系统中以共享命运模式运行,通过在公共云中提供安全部署和配置,积极关注客户的安全状况。引入签名访问批准Si

-

2022-02-28随着对供应链、基础设施和运营技术 (OT) 的网络威胁不断增加,有一个不变的因素:良好的数据保护从未如此重要。成功的数据保护包括战略性的安全考虑、扎实的实施、良好的实践,最重要的是,来自组织内最高层的命令。如果没有最高管理层的支持,一般安全团队很难(实际上几乎不可能)执行规则和流程。基础安全我们知道,诸如添加防火墙之类的安全措施并不是保护数据、知识产权和客户信息的最有效方法。跨组织的强大而有效的安

-

2022-02-16随着企业在当今环境中开发软件,一切都已经数字化转型并且必须遵循零信任政策,新的挑战出现了,这些挑战可能会使 DevOps 软件管道复杂化并减慢速度。此外,不安全的实施可能会使敏感数据面临风险。为了解决这些问题,公司的 DevSecOps 流程需要从一开始就开始。让我们保持简单——让我们将任何可能被视为敏感数据的东西称为“秘密”。通过勤奋的编码策略和程序,您的开发人员正在将数据保护实施到他们的 CI

-

2021-12-02在数字化转型时代,新的创新以闪电般的速度接踵而至。多年来,我们看到计算机和组件的改进不断改进,一切都必须更快、更新。 最近,人们的注意力已经转移到哪些技术组件可以为更好的整体解决方案做出贡献,以提高数字弹性。身份验证在这方面起着至关重要的作用。此博客解释了身份验证的概念以及如何在组织中安全地实施它。1.什么是认证?身份验证是系统确定用户是谁以及他们是否有权登录到该部分环境的方式。例如,当您使用用户

-

2021-11-30云服务使客户能够托管服务器、数据并运行业务和生产力应用程序。 使用云可加快上市时间,减轻过度工作的 IT 专业人员的维护负担,并提供对仅适用于内部部署 IT 时代的大型组织的软件堆栈的访问 。 由于云服务是由人(通常是一群人)开发的,因此它们就像人们开发的其他应用程序一样存在漏洞。 鉴于云服务对世界各地许多组织的重要性,安全研究人员探索 云服务中的弱点和漏洞,将新发现通知相关供应商,这些新发现有

-

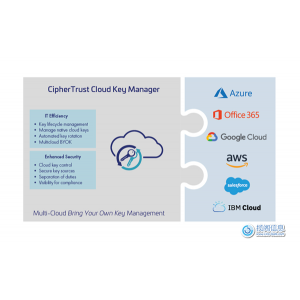

2021-03-18什么是加密密钥管理?实施KMS解决方案时应考虑哪些因素?数据加密的采用率正在增长,但已证明是无效的为了提供有效的数据保护和应用程序防御并保持合规性,当今的组织需要在创建、传输和存储其最关键的数据时保护它们。这就要求公司成功地对该数据进行加密,这一过程

-

2020-02-18在过去的一年中,我们在全球数十个大型组织中实施了隐私合规性:GDPR、CCPA、POPI、HIPAA和亚太隐私法。这是主要的陷阱,以及我从中学到的知识:“如果可以的话,找到它”许多大型组织被供应商的产品误导了,他们认为发现和分类是合规性的关键。您是否

-

2020-02-052019年6月,PCI安全标准委员会发布了名为PCI PIN安全要求18-3 –密钥块的信息补充,其中要求在称为“密钥块”的结构中管理加密的对称密钥。根据此更新的要求,必须使用一种公认的方法将密钥用法加密地绑定到密钥,以便如果密钥的用法属性已更改,则

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话