-

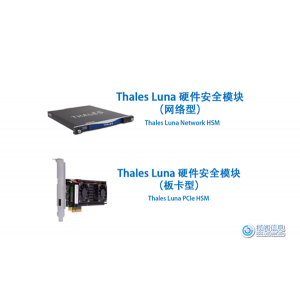

Thales(泰雷兹)宣布,Luna Network 和 PCIe HSM v7.8.7 (FW 7.8.7/ UC 10.7.1) 现在可以在泰雷兹客户支持门

-

我们很高兴地宣布,Luna 7 系列 HSM(所有型号的网络和 PCIe)现已通过 FIPS 140-3 Level 3 验证。Luna 7 系列 HSM(硬件

-

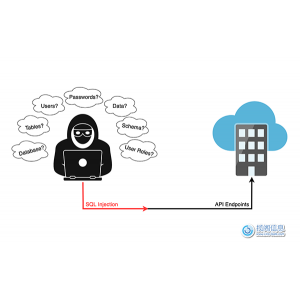

2024-03-26数据是一项重要的业务资产。但仅仅存储它是不够的。为了释放价值,必须能够轻松地在团队之间共享,并可能与第三方共享。不幸的是,许多组织认为信息安全和数据共享的概念是

-

2024-03-26什么是PCIDSS?PCIDSS代表支付卡行业数据安全标准。它是一组安全标准,旨在确保所有接受、处理、存储或传输信用卡信息的公司维持一个安全的环境。创建该标准是

-

2024-03-26在互联设备、云计算、个人数据收集和数字交易等因素的推动下,企业数据收集量猛增。它占所有数据泄露的25%。这对所有组织来说都是一个巨大的挑战。勒索软件仍然是一个持

-

2024-03-06印度议会于2023年8月通过了《2023年数字个人数据保护(DPDP)法案》。DPDP法案将取代《2000年信息技术法案》(“IT法案”)第43A条以及《信息技

-

2024-02-26ThalesLunaHSM提供SKS能力的型号包括:LunaPCIeHSM、LunaNetworkHSM什么是SKS(可拓展密钥存储)?SKS几乎可以无限、安全

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话