对于许多DevOps爱好者来说,将安全考虑因素直接插入到开发周期中的必要性常常被忽视。毕竟,DevOps 因其能够帮助开发人员更快地交付软件而兴起并广受欢迎。将安全性置于 DevOps 流程的最前沿并不总是那么简单,并且可能是 DevOps 团队难以起步的事情。为了应对这些挑战,Thales和红帽提供数据保护和自动化解决方案。

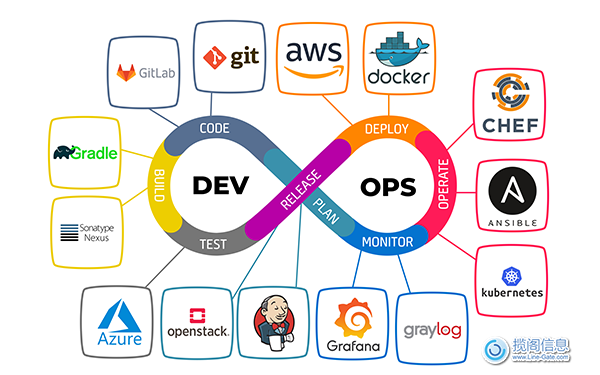

在本文中,我们讨论了三种“向左移动”并将安全性融入 DevOps 周期本身(也称为 DevSecOps)的方法,以便开发人员和企业主可以在其应用程序流程已经正确的情况下,成功地在开发周期中更快地进一步“向右”移动安全。

保护和自动化秘密——在当今的开发环境中,可能包含数十万个容器化应用程序,许多 DevOps 和安全团队正在努力解决他们的“机密(secret)蔓延”问题。秘密是充当解锁工具、应用程序、容器、DevOps 和云原生环境中受保护资源或敏感信息的密钥的凭据。DevOpsTeams 可以利用由Akeyless Vault提供支持的Thales CipherTrust Secrets Management (CSM)来保护和自动化跨 DevOps 工具和云工作负载的机密访问,以确保对证书、API 密钥和令牌等凭证的动态和安全访问。CSM 还通过可扩展的即服务部署,跨 DevOps 和混合多云环境实现全面的机密管理,包括静态机密、动态机密、机密轮换、SSH 密钥管理、审计和分析。

保护 Kubernetes 数据– Kubernetes是当今 DevOps 团队常用的开源容器编排软件解决方案。随着现代应用程序越来越多地使用容器和微服务构建,Kubernetes 促进了高效的应用程序部署和管理。在这些环境中,数据存储在有状态应用程序的持久卷中。保护这些静态数据至关重要,因为否则这些数据很容易遭到破坏或未经授权的访问。然而,使用 Kubernetes 并不总是那么容易,并且通常涉及陡峭的学习曲线。团队通常选择开箱即用的可插拔解决方案来帮助简化管理任务,包括安全配置。为了帮助 DevOps 团队轻松保护其 Kubernetes 集群,Thales提供CipherTrust 透明加密(“CTE”) 来保护附加到在Red Hat OpenShift上运行的 Pod 的持久卷中的数据。Red Hat OpenShift 是一个企业级统一平台,用于在以下位置构建、现代化和部署应用程序:规模。

保护加密密钥– 数字证书及其关联密钥通过使用基于 HTTPS 的通信协议实现安全通信来提供动态数据安全。开发运营团队经常使用此方法安全地连接到应用程序、服务器和云资源。为了保护证书及其关联的加密密钥,IT 团队最初使用Thales CipherTrust Manager社区版,并在获得保证时扩展到 CipherTrust 许可证。CipherTrust Manager 简化了加密密钥整个生命周期的管理,包括生成、备份/恢复、集群、停用和删除。此外,IT 团队还可以利用Thales CipherTrust Ansible 集合更快、更高效地执行配置。红帽 Ansible 自动化平台是一个端到端自动化平台,用于配置系统、部署软件和编排高级工作流程。它包括在整个企业中创建、管理和扩展的资源。这使得已经使用 Ansible 进行基础设施部署的开发团队能够更轻松、更安全地从集中控制台管理密钥。

有越来越多的解决方案和工具可以帮助 DevOps 和 IT 团队拥抱 DevSecOps。Thales和我们的技术合作伙伴(例如红帽)很自豪能够提供此类解决方案。欢迎联系揽阁信息获取更多产品和方案的资料。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话