您当前的位置: 站内搜索——关键词:算法

-

2022-12-20美国国家标准与技术研究院 (NIST) 以加密漏洞为由,决定在将近30年后停止使用一种数据保护算法。“SHA-1 算法是最早广泛使用的保护电子信息的方法之一,它的使用寿命已经结束,”NIST 在其研究人员观察到安全哈希算法越来越成为更复杂形式的攻击目标后表示。恶意软件自 1995 年诞生以来。这之前导致 NIST 建议联邦政府机构停止使用它,现在它决定完全停止使用该算法,理由是其他地方对 SHA-

-

2022-07-25后量子密码标准算法美国国家标准与技术研究院 (NIST)选择了第一批旨在抵御未来量子计算机攻击的加密工具,这可能会损害我们所依赖的数字系统中用于保护隐私的安全性。该公告是在 NIST 管理的六年努力之后发布的,NIST在 2016 年呼吁世界密码学家开发和审查可以抵御未来量子计算机攻击的加密方法。四种选定的密码算法将被纳入NIST 的后量子密码标准,预计将在两年左右完成。NIST 已选择CRYST

-

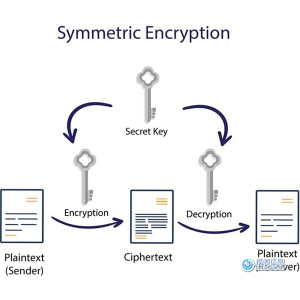

2022-02-25数据安全是组织的重要组成部分之一;它可以使用各种方法来实现。加密密钥在数据的整个过程中起着重要的作用。数据加密将明文转换为编码形式(不可读),只有授权的人/方可以访问它。市场上有许多算法可用于加密此类数据。加密数据已经安全了一段时间,但我们从不认为它是永久安全的。随着时间的推移,有人可能会窃取数据。图:加解密过程在本文中,我们考虑了各种用于提高数据安全性的加密算法和技术,即使用加密的信息安全。基于

-

2019-11-14防止攻击和恶意渗透的系统密码保护取决于两个方面:(1)密钥的强度以及与密钥关联的机制和协议的有效性;(2)通过密钥管理(安全的密钥生成,存储,分发,使用和销毁)来保护密钥。强大的算法与糟糕的密钥管理相结合,失败的可能性与嵌入在强大的密钥管理环境中的糟

-

2019-05-28简单的java加密算法有:BASE 严格地说,属于编码格式,而非加密算法MD(Message Digest algorithm ,信息摘要算法)SHA(Secure Hash Algorithm,安全散列算法)HMAC(Hash Message Au

-

2019-03-04Curve25519/Ed25519/X25519 是著名密码学家 Daniel J. Bernstein 在 2006 年独立设计的椭圆曲线加密 /签名 /密钥交换算法,和现有的任何椭圆曲线算法都完全独立,其中Ed25519用于签名,可在区块链中进

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话