本文阐述了“对称密码学”在银行中应用的一些挑战,介绍了它的工作原理,以及与“非对称密码学”相比它的不败优势。

对称密码学的一些主要挑战

首先,密钥管理的复杂性随着每个需要访问密钥以加密或解密数据的额外用户而显着增加。如果您有多个用户需要访问密钥,您可能需要一些特殊的过程。

此外,对称密钥没有固有地附加到密钥的元数据 - 因此密钥到期跟踪和轮换必须由附加工具(例如中央密钥生命周期管理系统)维护。

此外,未经授权泄露一个对称密钥会使所有用户/订阅者都容易受到攻击——因此对称密钥需要受到高度安全的存储单元的保护,例如硬件安全模块(HSM)。在密钥生命周期结束时,应将密钥更新为新密钥,并为所有用户终止或停用旧密钥。

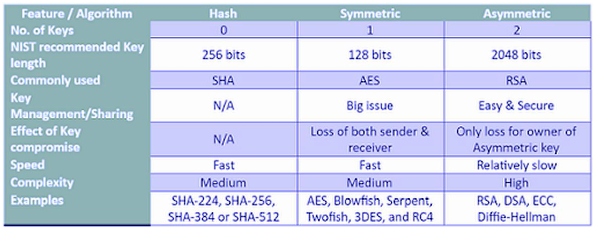

对称和非对称密码学

密码学的对称方案自古以来就存在。

有一个“秘密”或“密钥”,用于加密和解密。必须保护此密钥。

非对称密码方案出现在 1970 年后。这里的想法是使用一个密钥加密,另一个解密。

不对称方案,随着变化,现在被广泛用于保护在线通信。公钥基础设施 (PKI) 无处不在,并使用非对称加密。

有些人或组织,例如军队,不信任不对称方案。为什么这样?这种怀疑有一个强有力的理由——数学基础薄弱。非对称密码学依赖于“计算复杂性”。另一方面,对称方案在数学上得到了证明。计算复杂度总是“相对”或“可比”的,因此你的敌人/攻击者可能比你更强大。例如,您可能使用 2048 位 RSA 密钥,但他们可以使用IBM Parallel Sysplex(通过高性能计算机集群进行并行处理)来破解您的密码。

尽管存在一些潜在的弱点,但非对称密码学被广泛使用并将继续使用,因为它比对称方案具有优势。

对称方案在现实中是如何工作的

对称方案设备体积庞大且用户不友好。它们旨在抵抗任何剥削企图。典型的应用领域是银行或军用设备。

它是怎么运行的?想象一下,我们有 2 台设备,旨在维护某种点对点加密通道。每个设备都有一些对称密钥:

一个或多个万能密钥。这是一个长期的、高度物理保护的密钥,用于解密其他密钥

KEK - 密钥加密密钥。也受到了严密的保护。长期保存。

会话密钥或块密钥。由硬件随机数发生器在机上生成。

主密钥或密钥应定期更新,例如每年更新。更改主密钥是不切实际的。密码设备定期检查主密钥的完整性。

KEK 由安全人员安装或由密钥管理系统自动安排。密钥分发中心发送由主密钥加密的 KEK。

设备解密 KEK 并存储它。如果设备有数据要加密,它会执行以下操作:

使用硬件随机数生成器创建会话密钥

加密会话密钥上的少量数据

使用 KEK 加密会话密钥并采取某些预防措施(密钥扩展和包装)

将加密的数据和加密的 KEK 发送到另一端。基本上,调度是由不同的设备执行的。

销毁会话密钥

每 N KB 的普通输入数据,我们必须重新创建会话密钥并重复步骤 1-3。

接收方获得加密的数据片段和加密的会话。

情况可能会有所不同,但问题仍然存在。

在这种情况下会出现许多实际问题:

我们如何才能将主密钥保密并长期保护?

KEK 必须定期轮换 - 多久轮换一次?由谁?

KDC - 密钥分发中心 - 必须使用 - 如何保护从 KDC 到订阅者的传递通道?

两个订阅者之间的每个通信链接都必须使用一个公共密钥(在此方案中 - KEK)。挑战在于如何在所有用户拥有的所有设备中同时轮换这些密钥。

为什么对称方案仍在使用?

对称算法抵抗任何利用尝试,直到今天还没有任何其他加密方案可以匹配。此外,由于推荐的密钥长度较短且算法简单,因此数据处理比非对称加密要快得多,因此也很经济。

想象一下在支付卡处理或金融交易过程中完成的数百万并发交易。拥有一个快速且高度安全的方案至关重要。对称密钥加密非常适合这里。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话