对于当今的组织而言,数据泄露的破坏性已经不是什么秘密了。如果收入损失和声誉受损不足以让您采取行动,如果您未能保护客户的私人信息,您的组织可能会面临惩罚性赔偿。是的,没错——监管机构可能会处以巨额罚款,等待违反当今严格的数据隐私法的人。Equifax因他们在 2017 年允许的违规行为向联邦贸易委员会支付了 5.75 亿美元,而 Uber 对 2016 年违规行为的无效处理使该公司损失了近 1.5 亿美元。

今天,大多数州都有越来越严格的隐私法和违规通知要求。然而,有一些好消息——某些州已经为创建和维护符合行业认可的安全框架(如ISO 27001、NIST CSF和PCI DSS)的书面网络安全计划的组织建立了安全港。在本文中,我们将探讨新的安全港选项以及实施安全框架如何帮助您的企业避免因隐私侵犯而造成的代价高昂的损失。

严格的隐私法存在合规陷阱

如今,在美国的许多州正在采取更多措施来追究未能保护客户数据的组织的责任。公司现在必须保护比以往任何时候都更广泛的数据,并且在许多州,他们面临着缩短的违规通知时间。这些严格的隐私法规为试图避免监管违规和惩罚性赔偿的企业带来了各种合规陷阱。

康涅狄格州为这些严格的隐私法提供了一个很好的例子。2021 年 6 月 16 日,康涅狄格州州长 Ned Lamont 签署了HB 5310,一项关于数据隐私泄露的法案。HB 5310修改了康涅狄格州现有的违规通知要求,通过扩展可触发通知要求的个人信息类型,包括纳税人身份证号码、个人IRS身份证号码、护照号码、军人身份证或其他政府颁发的身份证号码、生物识别数据、健康保险 ID 号、用户名或电子邮件地址以及密码或安全问题和答案。

HB 5310 还将向受影响的康涅狄格州居民和司法部长发出违规通知的时间从发现违规后的 90 天缩短至不迟于 60 天。如果企业无法在 60 天通知期限内提供直接通知,则需要向个人发出“初步替代通知”。公司还必须在初步替代通知之后尽快跟进直接通知。

在通过 HB 5310 时,康涅狄格州与其他几个州一起扩大了对“个人信息”的定义并缩短了违规通知要求。2019 年,包括伊利诺伊州、缅因州、马里兰州、马萨诸塞州、纽约州、新泽西州、俄勒冈州、德克萨斯州和华盛顿州在内的九个州扩大了违规通知法,使许多公司的合规性进一步复杂化。请记住,截至 2021年4月,所有50个州、哥伦比亚特区、关岛、波多黎各和维尔京群岛都有立法要求私人或政府实体将涉及个人身份信息的安全漏洞通知个人。

免于惩罚性赔偿的安全港

即使是最乐观的安全专业人员也必须承认,没有任何防御措施是绝对可靠的,即使采用了最好的安全控制措施,漏洞也会发生。如果发生违规行为,您的组织是否可以采取任何措施来保护自己免受监管机构威胁的严厉惩罚性赔偿?目前,俄亥俄州、犹他州和康涅狄格州等几个州为能够记录其安全计划遵守公认安全框架的组织提供安全港保护。毫无疑问——安全港保护并不能阻止诉讼,但它为积极实施公认安全框架的公司提供了合法的辩护。

让我们看看俄亥俄州,该州于 2018 年通过了 SB 220,也称为俄亥俄州数据保护法案。俄亥俄州是第一个向安全政策与公认框架一致的公司提供违规诉讼安全港的州。为了有资格获得安全港,所涵盖的实体必须“创建、维护和遵守书面网络安全计划”,该计划“合理符合”几个指定的网络安全框架之一。如法律所述,SB 220 中认可的框架包括:

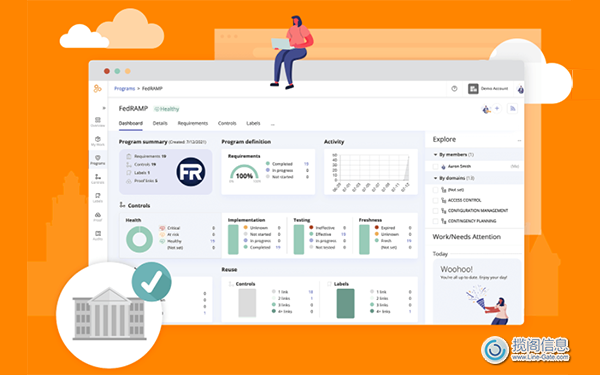

- NIST 网络安全框架、NIST的SP 800-171、SP 800-53或SP 800-53a、FedRAMP、互联网安全中心 (CIS) 关键安全控制或国际标准化组织/国际电工委员会 (ISO) 27000家庭;

- 对于受监管实体,HIPAA、Gramm-Leach-Bliley 法案、FISMA 或 HITECH的网络安全要求(视情况而定)

- PCI 数据安全标准 (PCI DSS)与(1) 或 (2) 中列出的其他标准之一结合使用。

2021 年 7 月,俄亥俄州通过了 HB 376,即俄亥俄州个人隐私法案(OPPA),该法案与最初的安全港立法相呼应,同时明确确定了 NIST 框架。OPPA声明,如果企业创建、维护和遵守合理符合美国国家标准与技术研究院 (NIST) 隐私框架的书面隐私计划,则该企业可以对侵犯隐私的指控进行积极辩护。在俄亥俄州的法律还规定,当一个安全框架的修订,该组织必须确认自己的隐私计划,在修订说明的出版日期不得迟于一年后修订的框架。

2021 年 3 月上旬,犹他州成为第二个采用网络安全安全港法规作为在发生违规诉讼时可行的防御措施的州。犹他州HB 第 0080 号法案,即《网络安全肯定防御法》,规定创建、维护和合理遵守书面网络安全计划(遵守公认的安全框架)的实体可以将其对网络安全计划的遵守情况作为积极防御根据州法律提出的数据泄露索赔。

HB No. 0080 中引用的公认框架包括 NIST 特别出版物 800-171、800-53 和 800-53a;(CIS) 有效网络防御的关键安全控制;和 ISO 27000 系列——信息安全管理系统。

康涅狄格州是第三个采用安全港立法的州,于 2021 年 3 月通过了 HB 6607,称为“鼓励企业采用网络安全标准的法案”。 HB 6607 保护企业免受因泄露客户个人数据的违规行为而导致的惩罚性赔偿,如果他们采用和遵守公认的网络安全框架。HB 6607阻止康涅狄格州高等法院评估针对创建、维护和遵守书面网络安全计划的组织的惩罚性赔偿,该计划包含保护个人或受限信息的行政、技术和物理保障措施,并按照行业认可的安全措施运营框架。

HB 6607 中引用的公认框架包括 NIST 的改善关键基础设施网络安全的框架;特别出版物 800-171、800-53 和 800-53a;联邦风险和授权管理计划的 FedRAMP 安全评估框架;CIS 有效网络防御的关键安全控制;或 ISO/IEC 27000 系列。

HB 6607 还规定,在修订框架时,组织必须在修订中规定的发布日期后不迟于六个月向修订后的框架确认其安全计划。

实施网络安全框架的好处

将您的安全计划与行业认可的标准和框架保持一致,除了可以保护您的企业免受违规事件的惩罚性损害之外,还可以带来许多好处。当您的团队实施ISO 27001等标准时或 NIST CSF,您的企业正在有效地选择采用基于风险的方法来管理信息安全。您承诺不断改进控制措施(系统、流程、策略和技术组件),以保护敏感信息并保持合规性。有这么多不同的隐私和网络安全法律,每个组织都需要一种更可持续的战略方法来管理规则和要求;这种方法需要能够轻松适应未来的规则。将您的 IT 风险管理计划与行业认可的安全框架(如 NIST CSF 和 ISO 27001)保持一致可以帮助您做到这一点。

如果我最近完成了 SOC 2 Type 2 ,这是否使我的组织有资格在有安全港立法的州获得安全港?

许多较小的组织和早期初创公司已经获得了SOC 2 Type 2 报告。但是,根据现行法律,SOC 2 Type 2 证书是否有资格获得安全港保护?不幸的是,根据这些州法律,SOC 2 目前不被视为可接受的网络安全框架。虽然法律文本没有说明为什么当前的 SOC 2 认证报告不符合行业认可的安全标准,但监管机构很可能已经认识到 SOC 2 和他们列入清单的网络安全框架之间的两个主要区别:

- SOC 2 Type 2评估的范围很可能比 ISO 27001 认证过程的审核范围更窄(并且它比 NIST 网络安全框架、NIST SP 800-53所涵盖的所需活动的范围更窄)和 NIST SP 800-171)。SOC 2 证明报告概述了实际符合基于公司承诺的适用信托服务标准的控制措施。对于 SOC 2,公司选择五个信任服务标准(安全性、可用性、隐私、机密性和处理完整性)中的哪一个将在评估范围内。另一方面,如果组织想要声称其“符合 ISO 27001”,则需要获得经批准的审核员的认证,证明该组织的信息安全管理体系 (ISMS) 符合 ISO 27001 标准。ISO 27001 认证侧重于更高级别的 ISMS 流程和更广泛的信息安全风险这适用于文档管理、人力资源、资产管理和供应商关系等问题。这不一定与 SOC 2 的范围相同。

- 时间范围。SOC 2 Type 2评估涵盖了一个历史时期,因此它只能表明组织过去一直保持适当的控制。另一方面,ISO 认证旨在传达 ISMS 正在积极实施并继续有效运行。

然而,这里是谁已经把工作并取得了良好的新闻机构SOC 2 Type 2证书是很好的道路上与ISO 27001,NIST CSF和对齐FedRAMP要求。他们已经有大量的管理、程序和技术控制措施来保护信息和用户隐私——因此他们不需要从头开始。相反,实施 ISO 27001、NIST CSF 或 FedRAMP 代表了其 IT 风险管理流程的扩展或成熟。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话