由于移动设备受损导致的大量攻击

多年来,移动设备的使用已成为业务敏捷性和生产力的关键,但受感染设备的数量也在增长,如Verizon 移动安全指数 2021 报告所示:

40% 的受访者表示移动设备是公司最大的 IT 安全威胁

53% 的人表示他们遭受的违规后果很严重

这与组织的安全状况尤其相关。移动设备不仅用作访问公司邮件和其他企业应用程序的端点,还经常用作身份验证设备。启用推送通知和 OTP(一次性密码)生成的身份验证器应用程序是当今使用的最流行的双因素身份验证形式之一。

用户设备上的有限可见性可能会破坏身份验证完整性

在与我们的客户进行的持续讨论中,我们收到了那些担心让最终用户使用可能受到损害的设备(例如越狱或 root 设备)对敏感 IT 资源进行身份验证的人的反馈。我们经常从 IT 安全专家那里听到“与移动设备相关的风险是我们关心的问题。如果设备越狱或植根,我们可能希望阻止身份验证器应用程序

SafeNet Trusted Access(STA)有助于确保设备上的身份验证完整性

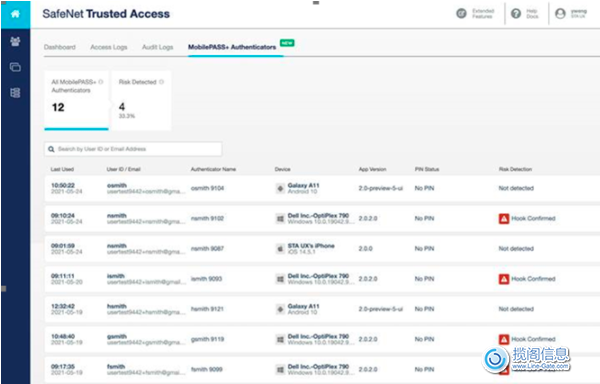

Thales现在让使用SafeNet Trusted Access(其访问管理和身份验证平台)的 IT 安全专业人员能够检测同时用于身份验证的有风险的移动和桌面设备。

SafeNet Trusted Access可以检测配备SafeNet MobilePass+身份验证器应用程序的设备上的风险。检查设备状态,并在 SafeNet Trusted Access 管理控制台中报告和显示检测到的风险。

每个移动和桌面平台都有自己的安全性和避免这种安全性的方法。这就是为什么我们实施了一种量身定制的方法,可以根据平台检测不同类型的风险:

调试: Android 或 Windows 设备在调试环境中运行

钩子:在设备上检测到钩子函数

越狱: iOS移动设备越狱

Root:安卓移动设备已root

这种新的风险检测功能是在 SafeNet MobilePASS+ 提供的现有一流安全框架之上提供的,以防止攻击,包括 DSKPP 加密令牌注册。

持续风险检测

为了提高对受损设备的保护,定期激活风险检测。例如,在初始激活时,每次升级身份验证器或设备操作系统时以及每次用户启动应用程序时。

帮助 IT 专业人员降低风险

借助专用的仪表板和日志,SafeNet Trusted Access 管理员可以快速查看哪些设备存在风险,然后可以及时采取缓解措施,例如阻止用户设备上的身份验证器。

了解 SafeNet Trusted Access 如何确保您的用户的身份验证完整性,您可以联系揽阁信息。

常见问题

什么是越狱设备?

越狱是利用锁定的电子设备的缺陷来安装制造商为该设备提供的软件以外的软件的过程。越狱允许设备所有者获得对操作系统根目录的完全访问权限并访问所有功能。它被称为越狱,因为它涉及将用户从被认为存在的限制的“监狱”中释放出来。

什么是Rooted设备?

Rooting是解锁 Android 智能手机和平板电脑以获得更高管理权限的过程。有根设备是已越狱的 Android 小工具,用于安装未经批准的应用程序、更新操作系统、删除不需要的应用程序、降低时钟或超频处理器、更换固件和自定义其他任何内容。

什么是钩子?

钩子是一系列代码修改技术的术语,用于通过在运行时将指令插入代码段来改变原始代码运行序列的行为。

如果设备被越狱、root 或安装了钩子,恶意行为者可以控制设备并对企业资源进行身份验证,而不是合法用户。

什么是调试?

调试允许设备与可能正在运行程序的计算机进行通信,以便使用高级操作。当设备处于调试模式时,连接到设备的计算机可以读取所有数据,并控制应用程序。设备的安全性可能会受到损害并使其容易受到攻击。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话