机密计算的承诺

对某些人来说,机密计算是数据安全的圣杯之一:在规模和商品价格点上对使用中的数据进行安全保护。当前的技术是否准备好实现这一承诺?

机密计算是一个通用的行业术语,描述了在使用中保护数据的过程。与静态数据(如存储中的数据)或动态数据(如传输中的数据)相比,保护使用中的数据涉及技术和技术,使算法能够在确保数据隐私的同时对数据进行操作。目前,有两种技术试图解决这个用例——同态加密和安全飞地(Enclave)。虽然同态加密有很大的前景,但实际实现仅限于能够容忍额外计算密集型开销的非常小的解决方案。我们将把这篇博文的其余部分集中在安全飞地上,这些飞地已经商业化多年了。

安全飞地

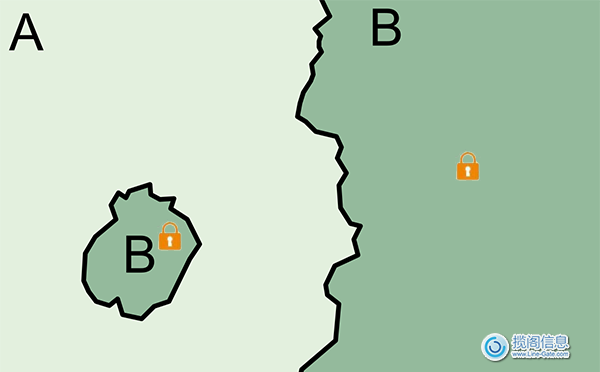

安全飞地是使用专门的硬件控制来在CPU级别安全地隔离数据和指令的。这种隔离由强大的加密技术支持,可以验证enclave的真实性,同时提供enclave代码和正在处理的敏感数据的隐私和完整性。

这些额外的硬件级控制,以及健壮的密钥管理过程,被软件用来创建逻辑上安全的飞地,帮助减轻对数据的相邻威胁的计算。此类威胁可能来自用户级以及运行在同一硬件上的操作系统级进程,并希望获得对敏感数据的访问权。

虽然没有一个安全领域的行业标准,但是许多CPU供应商已经围绕这个机密的计算范式实现并销售特定的技术。其中最著名的是Intel Software Guard Extensions(SGX)、AMD安全加密虚拟化/安全内存加密和ARM TrustZone Trusted Execution Environment等等。

陷阱

还有很多挑战。正确的登录、初始化和操作安全飞地具有一定的复杂性,而复杂性可能是安全的对手。这种复杂性包括:

验证信任认证链;

实现针对特定机密计算架构的源代码;

实例化并实施围绕enclave部署和使用的策略控制;

密钥生命周期管理。

所有这些复杂性的来源都为以不安全的方式失败提供了机会。然而,如果处理得当,它们也能提供竞争优势。

除了这些固有的操作挑战之外,安全研究人员一直在努力测试技术的局限性,并在解决方案中发现各种架构和实现缺陷,这些缺陷可能会损害受安全保护的数据。幸运的是,供应商已经通过补丁、固件更新和密钥重新发布来快速响应这些架构缺陷。然而,不幸的是,这增加了操作复杂性等式。

还是不用?

尽管存在这些挑战,安全飞地是实现机密计算的强大工具,并且在许多情况下非常有用。Thales在过去几年中一直在使用安全飞地技术对解决方案进行原型设计。因此,TThales相信安全飞地有很大的潜力扩展我们产品的安全范围,同时为我们的客户解决一些有趣的安全挑战。

我们相信,作为安全数据保护基础设施的一部分(即,基于适当安全的信任锚、强健的企业密钥生命周期管理和分布式静态数据保护),只要企业做好管理风险的准备,安全飞地就能提供实际的“使用中的数据”安全性。明确地:

在使用任何安全的enclave之前,完全验证(或证明)底层的机密计算引擎——每一次,包括所有的信任链;

完全了解您的目标架构,能够在运行时评估补丁级别和版本,以确保enclave始终运行在最安全的版本上;

了解你的威胁模型。仔细考虑您希望在机密计算中使用/保护哪些信息;将您的处理仅限于那些可以恢复泄露的机密和数据;

在最短的生命周期内,确保您的密钥在最短的生命周期内被使用。

最后,值得注意的是,一个安全的飞地并不能保护您免受带有安全缺陷的代码的攻击。在编写用于在安全区域中部署的代码时,使用安全编码原则非常重要,并且在可能的情况下使用能够降低漏洞风险的语言和技术。与所有创新和新兴技术一样,系统的整体安全性不仅取决于底层技术,还取决于如何使用它。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话