在当今的数字世界中,安全性至关重要,尤其是在保护代码签名证书私钥方面。多年来,开发人员一直使用代码签名证书来确定其软件应用程序的真实性、完整性和可信度。然而,由于缺乏严格的政策和指导方针,与代码签名证书相关的私钥没有得到充分保护。

在本文中,我们将深入研究证书颁发机构/浏览器 (CA/B) 论坛对代码签名证书基线要求的最新更新,这些更新必须从 2023年6月1日 起实施。

什么是 CA/B 论坛更新?

CA/B论坛是证书颁发机构 (CA)和浏览器(Browser)供应商的联盟,定期修订其准则和要求以增强数字证书的安全性。在最近的更新中,该论坛引入了专门针对代码签名证书私钥的新建议。这些更新旨在解决新出现的安全威胁并加强代码签名生态系统的整体安全态势。

从 2023年6月1日开始,与代码签名证书关联的订阅者私钥必须使用符合FIPS 140-2 Level 2 或CC EAL 4+ 要求的Hardware Security Module(硬件安全模块/HSM)进行保护。订阅者需要选择一种已批准的方法来生成和保护其代码签名证书私钥:

选项1

使用由他们运营的符合规定标准的HSM。

选项 2

采用满足以下标准的基于云的密钥生成和保护解决方案:

- 将私钥保存在云平台HSM的安全边界内,满足指定要求。

- 记录与保护私钥的资源相关的所有访问、操作和配置更改。

选项 3

使用满足既定基准要求的签名服务。

此外,CA 应使用以下方法之一验证订阅者的私钥是否在合适的HSM中生成、存储和使用:

- CA 提供带有预生成密钥对的HSM。

订阅者使用密钥证明来验证私钥在HSM中的安全生成。

订阅者使用规定的密码库和合适的HSM来生成和存储密钥对。

订阅者提交一份 IT 审计报告,确认专门使用合适的HSM来生成代码签名证书的密钥对。

订阅者提供来自其基于云的密钥保护解决方案的报告,展示保护私钥的资源的安全配置。

CA 依赖于一份由经批准的审计员签署的报告,确认密钥对在合适的HSM中创建,包括基于云的解决方案。

订阅者提供同意使用满足要求的签名服务的协议。

您如何保持合规?

为确保遵守这些更新并增强其数字证书的安全性,组织应采取以下步骤:

查看要求

彻底研究 CA/B 论坛提供的更新建议,以了解与代码签名证书私钥相关的具体要求和更改。

评估现有基础设施

组织需要审查他们当前的基础设施并确定他们生成和保护代码签名证书私钥的方法。该评估将有助于确定为遵守新准则而必须解决的差距或领域。

选择合适的方法

组织必须选择本文中所述的批准方法之一来生成和保护其代码签名证书私钥。

揽阁信息如何帮助您满足合规要求

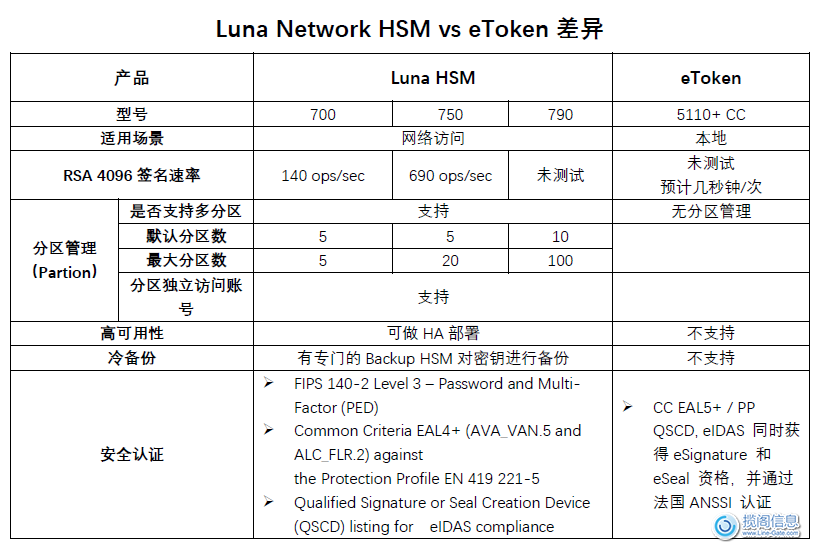

作为Thales的合作伙伴,揽阁信息多年来为客户提供满足CA/B要求的产品,包括:eToken 5110+ CC 和 Luna Network HSM,其中:

eToken 5110+ CC产品是一款轻量级的USB设备,拥有CC EAL5+ / PP QSCD, eIDAS 同时获得eSignature 和eSeal 资格,并通过法国ANSSI 认证,支持RSA 4096签名算法,适合本地化代码签名使用场景。

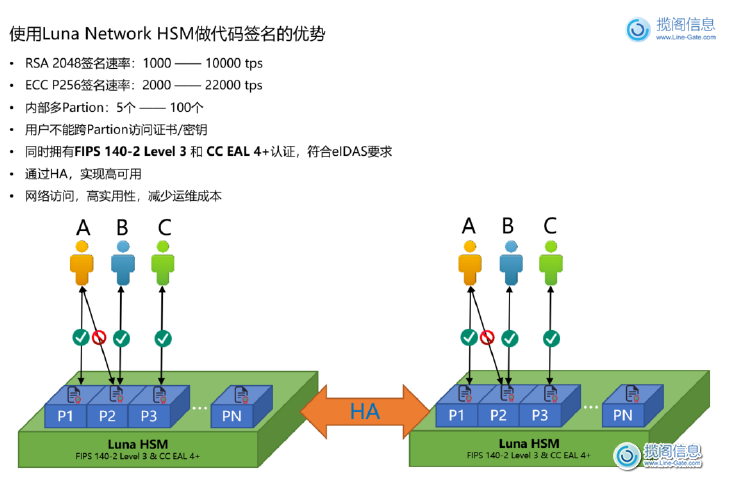

Luna Network HSM产品是一款网络型产品,拥有FIPS 140-2 Level 3 Password&多因素(PED)、CC EAL4+ (AVA_VAN;5和ALC_FLR.2)符合防护配置文件EN 419221 -5、符合eIDAS的合格签名或印章创建设备(QSCD)列表、新加坡NITES通用标准计划 等多项认证。支持分区管理,权责分离。

欢迎联系揽阁信息,交流和讨论您在代码签名上的技术和合规问题。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话