在当今世界保护您的在线环境从未如此必要。COVID-19 已导致许多组织重新考虑如何在该网络中保护其网络和物联网 (IoT) 设备。要开始保护网络中的物联网设备和个人计算机,您可以从安全启动开始。与代码签名过程非常相似,安全启动验证启动硬件和操作系统软件使用的签名和密钥均有效且未被篡改。

究竟什么是安全启动(Secure Boot)?

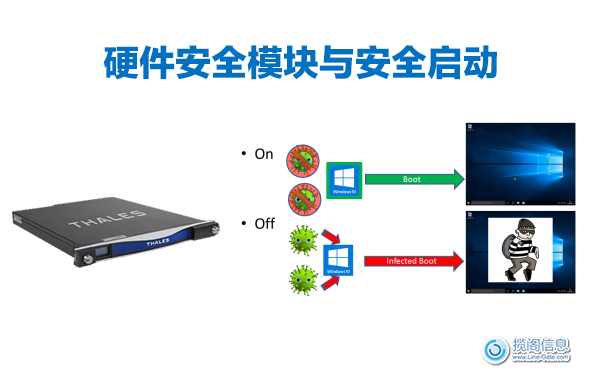

安全启动的工作原理是验证操作系统使用的代码和启动映像,然后才能启动系统。他们针对硬件进行身份验证的原因是硬件已预先配置为使用受信任的凭据对代码进行身份验证。这可确保图像和代码没有被试图利用恶意软件感染您的网络或网络中的设备的威胁参与者篡改或更改。如您所知,这使得在网络上的设备中启用安全启动非常重要,因为它可以阻止许多常见的恶意软件攻击。

在处理恶意威胁者时,许多恶意软件攻击会更改操作系统代码,或安装新的引导加载程序,这样当系统重新启动时,它们的恶意软件就会启动并传播到整个设备。启用安全启动将确保不会发生这种情况,因为引导加载程序将没有与硬件匹配的有效密钥和签名,因此安全启动将停止启动过程。如果恶意软件通过,在未启用安全启动的情况下,组织可能会面临巨大的影响,例如损失数百万美元或他们不希望公开的重要信息。

安全启动如何工作?

安全启动背后的过程并不像您想象的那么复杂。当启用了 Secure Boot 的设备打开时,该过程的第一步是 CPU 内部引导加载程序验证引导加载程序的真实性。这是通过将制造商的私钥生成的签名与设备中嵌入的公钥进行比较来完成的。使用代码签名和安全启动时,非对称加密过程用于验证制造商和软件的真实性。非对称加密的过程首先生成两个数学链接的密钥,一个公钥和一个私钥。私钥是保密的,只有密钥的创建者知道,而公钥是任何人都知道的。由于这些密钥在数学上是关联的,因此可以使用私钥对软件进行签名,并且可以通过公钥验证该签名。这表明有问题的软件是由密钥所有者创建的并且没有被篡改。

安全启动过程的下一步是验证操作系统和启动时启动的任何应用程序的真实性。使用与第一步相同的过程,嵌入式公钥用于验证操作系统和应用程序是否有效。一旦验证了启动过程的所有这些不同部分的真实性,设备就可以启动并正常运行。如果在此过程的任何步骤中发现操作系统、引导加载程序或任何应用程序与嵌入式公钥不匹配,则启动过程将停止,并采取补救措施。

安全启动的障碍

由于安全启动使用与代码签名非常相似的过程,因此它们面临许多相同的问题。最紧迫的问题是保护安全启动过程中使用的非对称签名密钥,安全启动过程的一部分是公钥/私钥对的公钥嵌入在软件中,它是有一个通过使用该公钥生成的证书。这个数字证书,很像代码签名证书,包含公钥的信息并由私钥签名,从而允许公钥和私钥之间的密钥信息匹配。保护这些密钥是许多组织可能面临的第一个主要问题。

如果用于签署数字证书的私钥被恶意威胁者破坏,他们可以使用该证书成功通过安全启动过程传递引导加载程序或操作系统代码,从而使他们能够用恶意软件感染用户。可以使用基于硬件或软件的密钥存储方法来正确保护这些密钥。基于软件的存储并不是保护加密密钥的最强方法,因为仍然可以从存储方法中获取密钥。与基于软件的密钥存储方法相比,基于硬件的密钥存储方法(如硬件安全模块)使用更强大的方法保护密钥。本地部署的硬件安全模块或 基于云端的HSM服务,都具有防篡改和防篡改功能,从而更可靠地保护加密密钥。

除安全启动外,其他保护数据的方法是在组织内设置强加密策略。这些策略提供了整个组织的统一性,从而允许组织内的不同团队遵循类似的保护方法。此外,实施入侵者保护系统 (IPS) 和入侵者检测系统 (IDS)、从源头保护您的代码,以及识别您的安全系统中的漏洞是保护组织中数据的其他方法。

您可以立刻联系揽阁信息,了解更多关于HSM产品和解决方案的相关内容。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话