零信任架构原则

在之前的文章《零信任2.0:符合NIST零信任安全性准则》中,讨论了实现零信任体系结构的三种方法,如NIST蓝图SP 800-207中所述。

这些安全方法需要通过基础组件和功能来支持,并应基于关键管理的总体原则,以确保已实现的体系结构有效地满足新的要求。

这些架构原则包括:

全面的身份管理。应该识别所有访问主题,包括人员、设备等;

应用程序级访问控制。访问应在应用层而不是网络层进行评估;

适应性信任。基于属性、行为和上下文评估信任级别。访问权限根据信任级别实时动态地自动调整;

适应业务场景。必须根据实际业务场景和安全条件设计零信任体系结构。并且该架构应具有适应性和可扩展性,以满足未来的安全性要求;

适应所有访问方案。零信任架构应涵盖所有可能的访问方案,例如用户访问资源、API调用、来自移动和物联网设备的请求以及各种部署位置;

组件之间的高交互性。零信任的组成部分应具有强大的交互性,以减轻各种威胁并形成威胁的安全屏障。

核心零信任架构组件

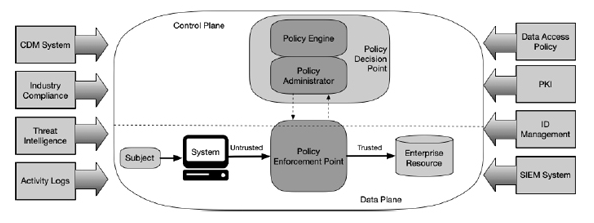

NIST SP 800-207描述了组成企业中零信任体系结构部署的逻辑组件,如下图所示。

图1:零信任架构核心组件。资料来源:NIST SP 800-207

零信任逻辑组件使用单独的控制平面进行通信,而应用程序数据在数据平面上进行通信。

政策执行点。策略执行点(PEP)是数据平面组件。它是确保企业资源访问安全的网关,其中强制执行自适应访问控制功能。PEP拦截访问请求后,请求者将通过策略管理员(PA)进行身份验证,并以动态方式确定权限。只有经过身份验证和授权的访问请求才被认为是可信任的,并被允许访问公司资源。所有对资源的信任访问均已加密。

策略管理员。该组件负责建立和/或关闭主题和资源之间的通信路径(通过对相关PEP的命令)。PA组件链接到PEP,以根据策略引擎(PE)的策略决策对所有访问请求进行身份验证和动态授权。授权基于上下文属性、信任级别和安全策略。如果会话被授权并且请求被认证,则PA向PEP发出信号以允许会话开始。否则,会话被拒绝,并且PA指示PEP关闭连接。

策略引擎。PE是实现零信任体系结构中连续信任评估功能的核心组件。如上所述,PE与PA链接在一起,以提供用于授权决策的信任级别评估。PE结合了行为分析,外部威胁情报,企业安全策略,法规要求以及身份和权限基线,以评估和生成访问决策(授予,拒绝或撤消访问)。PE制定并记录访问决策时,是由PA强制执行此决策。

基本外部功能

如上所述,为了使PE做出访问决策,需要从各种外部源输入数据。尽管这些来源不是零信任体系结构的核心组件,但它们对于零信任的有效性和效率至关重要。这些可以包括:

持续诊断和缓解(CDM):此组件可提供对公司资源状态的所需可见性,并将更新应用于配置和软件组件。CDM系统将发出访问请求的资产的安全状态通知给PE。CDM系统还负责在企业基础架构内运行的私有设备上识别并可能执行一部分策略,从而提高自带设备(BYOD)的信任度。

行业合规性:确保公司政策符合法规安全性要求。这些规定包括HIPAA、PCI DSS、GDPR、CCPA和其他适用的规定。

威胁情报:从内部或外部来源提供有关新发现的攻击或漏洞的信息,这些信息或漏洞有助于PE做出动态和自适应的访问决策。

网络和系统活动日志:汇总资产日志、网络流量、资源访问操作以及其他事件,这些事件提供有关企业信息系统安全状况的实时(或近实时)反馈。

数据访问策略:这些定义了有关访问企业资源的属性、规则和策略。这些策略为授权访问资源奠定了基础,因为它们为企业中的帐户和应用程序/服务提供了基本的访问特权。这些政策应根据组织的需要量身定制。

企业公共密钥基础结构(PKI):此系统负责管理企业颁发给资源、主题、服务和应用程序的数字证书(X.509)的生命周期。

身份管理:负责创建、存储和管理企业用户帐户、身份记录以及联合的非企业、合作伙伴帐户。该系统包含必要的主题信息(例如,名称、电子邮件地址、证书)和其他企业特征,例如角色、访问属性和分配的资产。

安全信息和事件管理(SIEM):这将收集以安全为中心的信息,以供以后分析以完善策略并警告可能对企业资产的攻击。

信任零信任合作伙伴

SafeNet Trusted Access(STA,SafeNet可信访问)是有效零信任安全实施的起点,其中涉及以下特定原则:

无论应用程序或用户位于何处,用户使用什么设备以及网络路由如何,都可以在应用程序访问点动态实施访问决策。

来自第三方网络安全供应商技术(例如VPN、WAM、WAF、SASE等)的更新输入有助于访问决策;

即使启用了单点登录(SSO)功能,也会不断重新评估遵循“默认拒绝”姿势的访问决策。

零信任安全概念使组织可以在云中安全地增长,并适应无边界和分散的环境。SafeNet Trusted Access通过确保在访问点处连续保护应用程序和服务的能力而确保“不信任任何人,到处验证”的方法来满足这些需求,而与部署的基础网络无关。

有关NIST零信任准则的更多信息,请阅读《零信任2.0:符合NIST零信任安全性准则》。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话