数据已经从传统的数据中心转移到第三方托管环境、私有/公共云基础设施和SaaS应用程序。考虑到这一点,为每个人(客户、合作伙伴、员工)提供方便的数据访问和保护敏感数据必须成为优先事项。

保护敏感数据是最后一道防线

尽管已经部署了所有外围和端点安全控制,以抵御复杂的网络攻击,但数据泄露仍在继续发生。此外,大量不断发展的数据隐私和遵从性法规不断被开发,以提供对业务关键数据的治理。

然而,这些应对措施还不足以阻止复杂的网络犯罪分子窃取敏感数据,包括个人识别信息(PII)、信用卡号码和客户数据。企业已经意识到,通过访问控制、加密和标记化来保护敏感数据是防止数据暴露和降低整体业务风险的最后一道防线。

选择正确的数据安全策略

跨各种数据竖井(文件系统、数据库、容器、大数据和私有/公共云环境)管理多种加密技术和加密密钥是一项挑战。IT安全团队需要一个集中的加密和密钥管理平台来实现这一点。

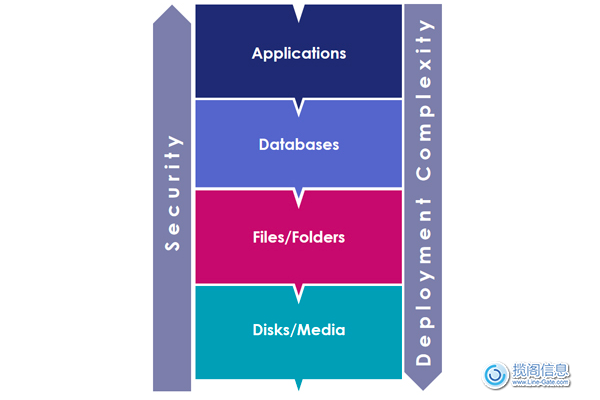

加密通常可以在技术堆栈的四个不同级别上使用——全磁盘或媒体、文件/文件夹、数据库和应用程序。如果在堆栈的底层使用加密,部署就容易得多,而且不太可能干扰上面各层的操作。

另一方面,在最靠近应用程序的上层应用加密可以提高安全性,减少更多威胁,因为数据在离开应用程序之前就在源处受到保护。虽然这种数据安全策略提供了显著增强的保护,因为它防止未经授权的用户和应用程序获得访问权限,但它的实现通常更加复杂、昂贵和耗时,因为应用程序开发人员需要修改每个需要访问加密数据的应用程序。

实现全面的静止数据保护

一旦IT安全团队发现敏感数据所在的位置并对其进行分类,他们就需要与每个业务单元中的每个应用程序/数据库所有者协作,并决定在技术堆栈中的何处加密数据。为了增强对加密和密钥管理的遵从性,您的组织需要跨更多的环境、系统、应用程序、流程和用户扩展数据保护。使用Thales的CipherTrust数据安全平台,您可以根据用例、解决的威胁和可接受的部署复杂性使用最优解决方案,有效地管理静止数据安全

磁盘/媒体保护:CipherTrust企业密钥管理(KMS)提供集中式密钥管理,以保护符合KMIP的存储阵列和自加密驱动器,并在磁盘驱动器被盗时减少数据暴露。这种方法的缺点是,它处理的威胁非常有限,只有在物理驱动器被盗时才提供数据保护

透明加密:可以跨虚拟和物理服务器在服务器、数据库、Windows/Linux/AIX OSs上的文件系统级别保护数据。它还能减少数据暴露和未经授权的数据访问。这种方法的一个关键优点是,它对用户和应用程序是透明的,这意味着组织不必重写应用程序或更改关联的业务流程。

数据库保护:CipherTrust数据库保护提供了对数据库中的列进行加密的功能。使用这种方法,组织可以建立针对一系列威胁的强大防护措施,包括恶意的内部人员——在某些情况下甚至是恶意的数据库管理员。

应用程序保护:CipherTrust应用程序数据保护提供加密、哈希、签名规范应用程序级数据的加密功能。通常,这些解决方案的优点是它们通常保护非常特定的数据子集,比如数据库中的字段。密信记号化提供了拱顶和无拱顶,可以帮助降低成本和复杂的遵守数据安全的要求,如PCI DSS。

大多数专家认为,几乎每个组织都会在某一时刻遭遇数据泄露——这只是“何时”的问题,而不是“是否”的问题。想象一下,如果知道从您的组织中抽取的任何数据都是加密的,因此对于窃取数据的网络犯罪分子来说毫无价值,那将是多么的安心(和降低风险)。通过使用CipherTrust数据安全平台,组织可以利用能够处理广泛环境和用例的综合解决方案。通过这些高级功能,组织可以处理他们的安全任务,同时最小化成本和管理工作。

在构建保护敏感数据的计划时,请研究CipherTrust产品组合,并联系揽阁信息获取最适合您的解决方案。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话