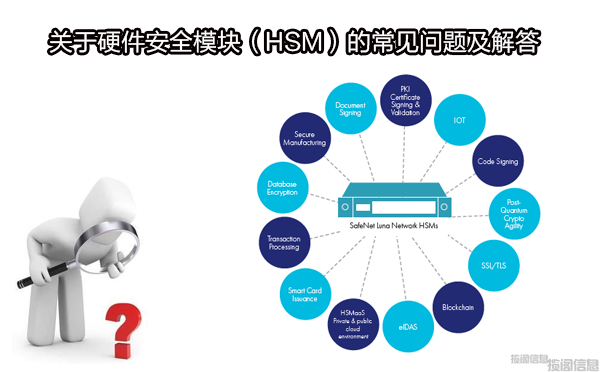

什么是通用硬件安全模块(HSM)?

硬件安全模块(HSM)是加固的、防篡改的硬件设备,可通过生成密钥、加密和解密数据以及创建和验证数字签名来增强加密实践。某些硬件安全模块(HSM)已通过各种FIPS 140-2级别的认证。硬件安全模块(HSM)经常用于:

达到并超过已建立和新兴的网络安全监管标准

实现更高级别的数据安全性和信任

维持高服务水平和业务敏捷性

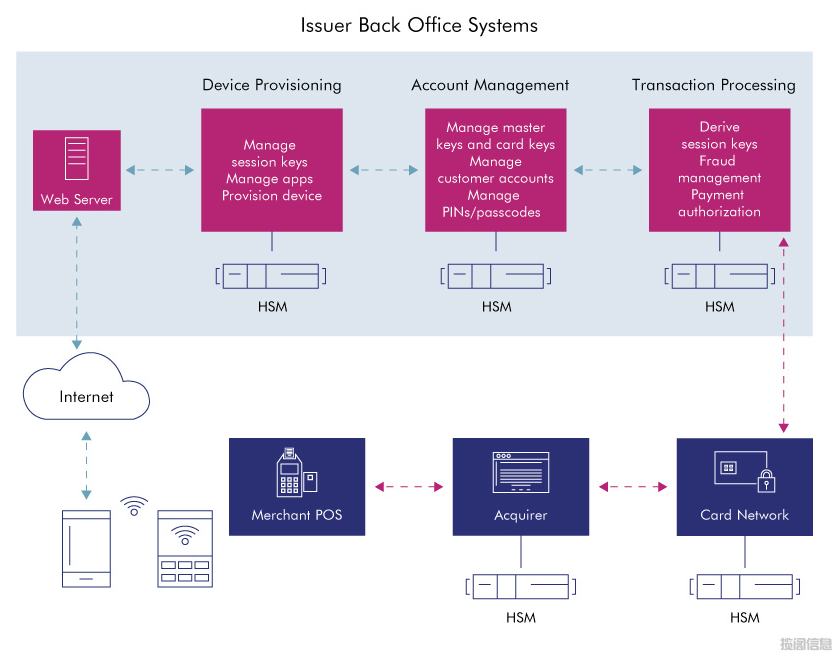

什么是支付硬件安全模块(HSM)?

支付HSM是一种加固的,防篡改的硬件设备,主要由零售银行业使用,以为磁条和EMV芯片卡(及其等效的移动应用程序)发行过程中使用的加密密钥和客户PIN提供高级别的保护。 )以及信用卡和借记卡付款交易的后续处理。支付HSM通常为所有主要的卡方案支付应用程序提供本机加密支持,并在FIPS 140-2、PCI HSM等全球方案以及其他附加区域安全要求(例如法国的MEPS和澳大利亚的APCA)下经过严格的独立硬件认证。

他们在支付生态系统中的一些常见用例包括:

PIN的生成,管理和验证

在ATM和POS交易进行网络交换期间的PIN块转换

付款交易处理期间的卡,用户和密码验证

支付卡和移动应用程序的支付凭证发行

点对点加密(P2PE)密钥管理和安全的数据解密

与第三方安全共享密钥,以促进安全通信

什么是远程HSM管理?

远程硬件安全模块(HSM)管理使安全团队可以从中央远程位置执行与密钥和设备管理相关的任务,而无需前往数据中心。远程HSM管理解决方案除了使管理HSM的任务更加灵活和按需提供之外,还节省了运营成本。

取决于所使用的HSM解决方案,远程HSM管理可以:

更大,更灵活的控制

基于数字凭证而不是物理密钥的强大访问控制

从跟踪活动到个人卡凭证,更强大的审计控制

更快地识别远程HSM状态问题

更简单的软件和许可证升级安装

降低错误风险

简化物流

什么是主机卡仿真(HCE)?

主机卡仿真(HCE)是一种用于保护手机安全的技术,以便可以在实体销售点(POS)终端上进行信用卡或借方交易。借助HCE,关键付款凭证存储在安全的共享存储库(发行方数据中心或私有云)中,而不是存储在电话中。事先将有限使用凭证发送到电话,以进行非接触式交易。

这种方法消除了对受信任服务管理器(TSM)的需求,并将控制权移交给了银行。但是,它带来了一系列不同的安全和风险挑战。

集中式服务可以存储数百万个付款凭证或按需创建一次性使用凭证,这显然是一个攻击点。尽管银行已经发行了很多年的卡,但是这些系统大部分都处于脱机状态,并且不需要与支付令牌(在这种情况下为塑料卡)进行全方位的交互。HCE要求这些服务必须在线并且可以作为个人付款交易的一部分实时访问。无法保护这些服务平台将使发行人有相当大的欺诈风险。

尽管电话不再存储付款凭证,但它仍然扮演着三个关键的安全角色,所有这些都为盗窃或替换凭证或交易信息创造了机会。

它为应用程序提供了请求存储在HCE服务中的卡数据的方法。

它是验证用户身份并授权服务提供付款凭证的方法。

它提供了通信通道,通过该通道可以将付款凭证传递到POS终端。

所有移动支付方案都比传统的卡支付更为复杂,但是智能手机用户的期望却很高。

差的移动网络覆盖范围可能使HCE服务无法访问。

复杂的身份验证方案会导致错误。

软件或硬件不兼容会阻止交易。

什么是信任根?

信任根(RoT)是在加密系统中始终可以信任的来源。因为加密安全性依赖于密钥来加密和解密数据以及执行诸如生成数字签名和验证签名之类的功能,所以RoT方案通常包括加固的硬件模块。一个主要的例子是硬件安全模块(HSM),该模块在其安全环境中生成并保护密钥并执行加密功能。

因为此模块出于计算机生态系统外部无法访问的所有意图和目的,所以该生态系统可以信任从信任模块的根接收到的密钥和其他加密信息,以确保它们是可信的和授权的。随着物联网(IoT)的激增,这一点尤其重要,因为为了避免遭到黑客入侵,计算生态系统的组件需要一种方法来确定其接收到的信息是真实的。RoT可以保护数据和应用程序的安全,并有助于建立对整个生态系统的信任。

RoT是公共密钥基础结构(PKI)的重要组成部分,用于生成和保护根和证书颁发机构密钥;代码签名,以确保软件保持安全,不变和真实;创建数字证书以对物联网应用程序和其他网络部署的专有电子设备进行证书认证。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话