即使在小规模环境中,管理密码关系和密码密钥生命周期也可能具有挑战性。对于那些生活在国际加密架构世界中的CISO和IT安全专业人员(例如在银行和金融业中发现的那些人)而言,成功的障碍清单可能会变得异常庞大。

好消息是,只要对硬件安全模块(HSM)与密钥管理系统(KMS)之间的关系和通信有清晰的了解,保护任务密钥型业务应用程序可能会比您想象的要容易。

将KMS与HSM相关

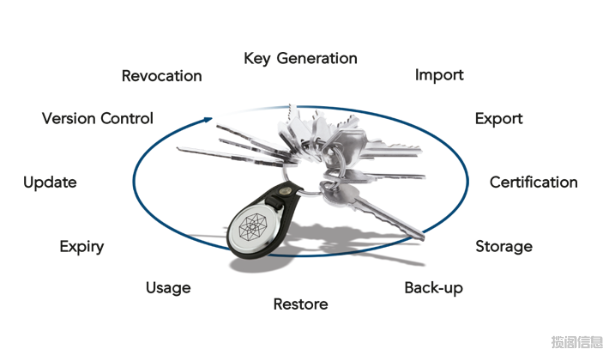

密钥的生成、保护、更换、分发和最终退役(统称为“ 密钥生命周期 ”)必须格外小心,尤其是用于保护特别敏感或有价值的数据(例如信用卡数据、金融交易等等。)。

现代密钥管理系统就是为此目的而设计的,从而可以在整个生命周期内对密钥进行主动管理。KMS通常是一台服务器(通过远程PC客户端进行管理),它充当集中式集线器,可控制密钥的生命周期并安全地处理密钥的出站(推送)和入站(拉出)请求。密钥管理系统还维护安全的审核日志,以出于安全和合规目的跟踪密钥。为了使密钥管理团队能够安全地管理密钥的生命周期,KMS服务器应由其专用的HSM备份,以便适当地生成和保护KMS管理的密钥。

HSM是专用的加密硬件设备,已根据FIPS 140-2,Common Criteria或PCI-HSM等标准进行了独立认证(SafeNet Luna HSM)。HSM充当强密码和密钥生成的可信来源,并提供必要的逻辑和物理保护,以保护敏感密钥并为依赖强密码的应用程序/系统执行适当的密码功能。例如,当HSM对安全应用程序执行加密操作(例如,密钥生成,加密或身份验证)时,它将确保密钥永远不会“清晰”地暴露在HSM的安全环境之外。

当KMS需要生成密钥并分发密钥信息时,它会与其专用的HSM进行交互以生成、检索、加密和共享密钥到授权目标(安全应用服务器或另一个HSM)。此通信通常由PKCS#11标准控制,该标准提供了此交互的要求。结果是一组用于确保KMS与HSM之间安全交互的标准API。

HSM本身也通常被认为是密钥管理系统。在这种情况下,HSM专用于保护特定应用程序/系统的密钥,并从应用程序服务器上卸载密码处理。但是,在管理密钥的生命周期方面,HSM并不是很容易管理。对于单个位置而言,这实际上不是问题,但是当多个位置和多个应用程序一起使用时,维护安全性和合规性的挑战就会成倍增长。这是集中式KMS成为理想解决方案的地方。

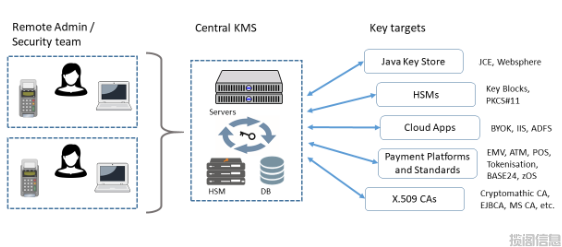

简而言之,密钥管理系统用于根据特定的合规性标准提供对加密密钥整个生命周期的简化管理,而HSM是安全生成,保护和使用密钥的基础。金融服务组织中有许多系统/应用程序,需要它们自己的专用HSM作为信任根。一个集中式的密钥管理系统应该能够管理属于整个组织使用和保护这些硬件安全模块应用密钥的生命周期。

集中式KMS,可提高概览和效率

处理大型IT基础架构时的第一个挑战是处理庞大的在线应用程序以及随后需要管理的大量加密密钥。在全球范围内进行交互的银行和金融组织将处理数百个应用程序和更敏感的密钥-分布在多个业务部门和地理位置。

高效的操作和优化是密钥管理系统的主要目标之一。跨分布式网络管理,跟踪和更新应用程序密钥通常给银行和/或政府组织带来大量开销。这需要全面概述网络中需要注意的许多密钥中的哪些。如果没有集中的概述和自动化的流程,则管理员必须准确定位密钥的存储位置,然后前往每个位置以手动更新密钥(这也需要获得对存储密钥的硬件/系统的访问权限)。

通过使用集中式密钥管理系统,可以从一个安全的操作场所集中管理此过程,该操作场所具有多个经过安全验证的用户,每个用户都有其特定的授权管理角色。系统管理员或操作员只需单击一个按钮,就可以在每个应用程序上更新或配置这些键,即使在另一个大洲也是如此。

与HSM目标集成以进行自动密钥更新

在大型国际环境中,密钥管理的另一个主要挑战是处理各种各样的目标应用程序和HSM,其中各种格式的密钥材料需要在单个系统上共享或更新。您的集中式KMS将需要能够与这些外部HSM无缝集成并与其通信,以便有效地管理使用密钥的系统/应用程序的密钥生命周期。在这里,可以将侦听器部署为集中式KMS解决方案的一部分,以消除这一障碍。

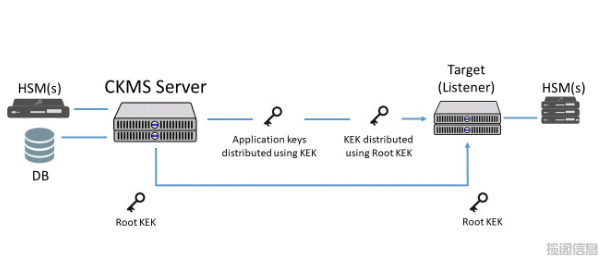

此类侦听器是在CKMS服务器与目标HSM或密钥目标之间部署的软件组件。它们的作用是允许将密钥自动推送到HSM。它们还能够与一系列密钥目标进行交互,例如Java密钥库,Microsoft证书库和BYOK的云应用程序。

由于侦听器位于集中式KMS与目标HSM之间,因此它将直接从KMS服务器接收加密的密钥信息。然后,它将使用预定义的分发接口将该信息提供给目标HSM。该分发界面可能包含受密码保护的用户帐户,主密钥加密以及受完整性保护的设置和日志。这确保了有关密钥的信息永远不会在HSM外部未经加密地获得。

部署这些侦听器后,安装过程将需要一次一次性初始化过程。这涉及手动交换根密钥加密密钥(Root KEK),以便在中央KMS和HSM之间建立信任通道。一旦完成此设置过程,就可以按需推送、更新和删除密钥。

集中密钥管理的好处

大型国际组织需要具有处理大量密钥的能力以及与各种安全应用程序、HSM集成的能力。一个集中的KMS结构与正常通信用的HSM肯定会实现这个目标。此外,这些大型组织将从集中式密钥管理的显着效率方面受益。这包括减少了管理基础架构以及简化流程和程序的开销,同时减少了审计和合规性失败风险。

揽阁信息可提供的部分安全产品和解决方案信息

联系揽阁信息,您可以获取到更多满足全球合规性要求的信息安全产品资料,以及相关的整体解决方案的相关资料。如:

-

数据库访问控制:揽阁LGPAC系统

-

通用HSM:Luna HSM、ProtectServer HSM

-

支付HSM:payShield 10K

您还可以得到揽阁信息所提供的优质服务。

揽阁信息 · 值得您信赖的信息安全顾问!

021-54410609

021-54410609

联系我们

联系我们 免费试用留言

免费试用留言 客服电话

客服电话